La plupart des équipes TI implémentent le Zero Trust dans le mauvais ordre.

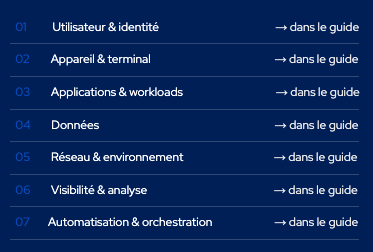

Les 7 piliers définis par la NSA ne sont pas une liste à cocher. Ce sont des capacités interdépendantes. L'ordre dans lequel vous les abordez détermine votre niveau de risque réel.

Savez-vous par lequel commencer dans votre environnement ?

12 pages · Français · Gratuit

La plupart des équipes TI implémentent le Zero Trust dans le mauvais ordre.

Les 7 piliers définis par la NSA ne sont pas une liste à cocher. Ce sont des capacités interdépendantes. L'ordre dans lequel vous les abordez détermine votre niveau de risque réel.

Savez-vous par lequel commencer dans votre environnement ?

12 pages · Français · Gratuit

80%

des violations liées au piratage impliquent des identifiants compromis. C'est le pilier 01.

7

piliers interdépendants. En négliger un, c'est laisser une porte ouverte.

0

confiance implicite. Chaque accès se justifie, chaque fois, pour tout le monde

80%

des violations liées au piratage impliquent des identifiants compromis. C'est le pilier 01.

7

piliers interdépendants. En négliger un, c'est laisser une porte ouverte.

0

confiance implicite. Chaque accès se justifie, chaque fois, pour tout le monde

POURQUOI CE GUIDE

Pas de théorie. Des décisions.

Le Zero Trust génère beaucoup de contenu générique. Ce guide est différent : il s'appuie sur des expériences concrètes du terrain et sur le cadre officiel de la NSA.

"Le Zero Trust n'est pas une destination, c'est un chemin. L'essentiel est de commencer."

— Équipe Prival · Extrait du guide

GUIDE GRATUIT

Votre environnement est unique.

Votre approche Zero Trust approach

devrait l'être aussi.

Entrez vos informations pour recevoir le guide et construire votre feuille de route avec méthode.

✓ 12 pages

✓ Gratuit

✓ Français

✓ Basé sur le cadre NSA